| Pré. | Proc. |

Modélisation des menaces et cybersécurité

Tout projet, développement ou système peut être confronté à de nombreux types de dangers physiques, biologiques ou électroniques, qui peuvent être identifiés et analysés dans un modèle. Vous pouvez effectuer une telle modélisation à l'aide de la fonctionnalité Taxonomie des risques. Cependant, à mesure que les entreprises et les processus du monde entier deviennent de plus en plus informatisés et distribués, la cible la plus exposée au risque est le stockage et le flux de données électroniques, les plus grandes menaces sont les dommages délibérés ou l'infiltration des données, et l'activité croissante d'identification et d'atténuation de ces menaces est la cybersécurité.

Enterprise Architect supporte l'évaluation de la cybersécurité au sein de votre organisation en fournissant un facilité Modélisation des menaces, basé sur la méthodologie STRIDE (discutée plus loin dans cette rubrique).

modélisation des menaces se superpose modélisation des processus dans des domaines tels que les activités UML , Processus BPMN, Processus ArchiMate et diagrammes de flux de données. Vous utilisez les fonctionnalités modélisation des menaces pour englober les domaines du modèle de processus et évaluer les menaces qui pourraient exploiter les faiblesses du processus. Le modèle des menaces décrit les processus, les magasins de données, les entités externes et leurs flux de données de connexion dans l'entreprise ou un autre système, afin d' illustrer visuellement les vulnérabilités potentielles du système. modélisation des menaces vise à identifier les menaces qui peuvent nuire aux actifs électroniques et à garantir que les contrôles adéquats pour atténuer ces menaces sont couverts par les exigences de sécurité. En substance, modélisation des menaces est une forme d'analyse des écarts visant à identifier les exigences de sécurité manquantes. L'exercice modélisation des menaces identifie les points d'entrée et de sortie du système en cours de développement qu'un attaquant peut exploiter. Il fournit à l'équipe de développement une perspective du système du point de vue d'un attaquant ou d'un utilisateur hostile. Il fournit également à l'équipe les informations nécessaires pour concevoir et tester les décisions de compromis globales du projet, en fournissant un aperçu des domaines qui nécessitent une enquête plus approfondie du point de vue de la sécurité.

Modélisation des menaces :

- Apporte une base solide pour la construction de solutions sécurisées et sûres répondant à la confidentialité, à l'intégrité et à la disponibilité

- Identifie de manière proactive les menaces potentielles pour la sécurité et les traite avant la production

- Identifie les vulnérabilités d'une solution existante

Accéder aux Facilités Modélisation des menaces

Motif |

Méthode |

|---|---|

|

Modèle Motif |

Sélectionnez le nœud racine parent, Vue ou Paquetage dans la fenêtre Navigateur et :

Cliquez sur le bouton Créer Modèle (s) pour charger le motif dans le Paquetage sélectionné. |

|

Diagramme Gabarit |

Sélectionnez la Vue , Paquetage ou l'élément parent dans la fenêtre Navigateur et soit :

|

|

Motifs Diagramme |

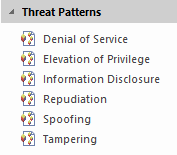

Lorsque vous ouvrez un diagramme de confiance, la page « Modélisation Diagramme de confiance » s'ouvre dans la boîte à outils Diagramme . Elle est accompagnée d'une page « Motifs de menace », qui contient des icônes permettant de générer un élément de menace et un élément de liste de contrôle d'atténuation pour chacun des types de menace STRIDE (voir la section Taxonomie des menaces de sécurité basée sur la méthodologie STRIDE , ci-après). Cliquez sur l'icône motif requis et faites-la glisser sur votre diagramme pour générer les éléments. |

Taxonomie des menaces de sécurité basée sur la méthodologie STRIDE

Menace |

Description |

|---|---|

|

Usurpation d'identité |

Propriété : Authentification Les menaces d'usurpation d'identité impliquent qu'un adversaire crée et exploite la confusion quant à l'identité de l'interlocuteur. Les menaces d'usurpation d'identité s'appliquent à l'entité trompée, et non à l'entité usurpée. Ainsi, les éléments externes sont sujets à une menace d'usurpation d'identité lorsqu'ils ne savent pas à quoi ou à qui ils parlent. |

|

Falsification |

Propriété : Intégrité Les menaces de falsification impliquent qu'un adversaire modifie des données, généralement lorsqu'elles circulent sur un réseau, résident dans la mémoire ou sont stockées sur un disque ou dans des bases de données. |

|

Répudiation |

Propriété : Non-répudiation Les menaces de répudiation impliquent qu'un adversaire nie que quelque chose s'est produit . |

|

Divulgation d'informations |

Propriété : Confidentialité Exposer des informations à une personne non autorisée à les voir . |

|

Déni de service |

Propriété : Disponibilité Refuser ou dégrader le service aux utilisateurs . |

|

Élévation des privilèges |

Propriété : Autorisation Acquérir des capacités sans autorisation appropriée . |

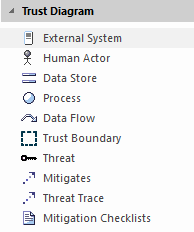

Page de la boîte à outils Diagramme de confiance

Vous épinglez généralement la page Diagramme de confiance de la boîte à outils avec les pages de la boîte à outils du langage modélisation de processus que vous utilisez : UML , BPMN ou Archimate.

Note que pour créer librement les relations dans cette page de la boîte à outils, vous devrez peut-être décocher la case « Syntaxe stricte du connecteur » sur la page « Liens » de la dialogue « Préférences ».

Icône |

Représente |

|---|---|

|

Système externe |

Un interacteur externe. |

|

Acteur humain |

Un utilisateur. |

|

Magasin de données |

Un magasin de données générique . |

|

Processus |

Un processus générique . |

|

Flux de données |

Un flux de données directionnel ou unidirectionnel entre des éléments . |

|

Bordure de confiance |

Une bordure pour les limites de confiance par rapport à une ou plusieurs menaces. Vous utilisez une bordure pour enfermer une partie du système ou du processus qui est soit à risque d'attaque, soit protégée contre les attaques. L' object crucial est la relation qui traverse les frontières des deux limites de confiance. Par exemple, l'élément A peut avoir une faiblesse inhérente et est donc enfermé dans une Bordure de confiance. L'élément B est sécurisé et enfermé dans une Bordure de confiance distincte. Cependant, les données circulent entre A et B, traversant les limites de confiance et exposant ainsi B à une menace de A. |

|

Menace |

Un type spécifique de menace. |

|

Atténue |

Une relation qui attribue une contre-mesure, réalisée par une liste de contrôle d’atténuation, à un élément de menace. |

|

Trace de menace |

Une relation qui définit une trace entre un élément de menace et les éléments menacés d'un diagramme de confiance. |

|

Liste de contrôle d'atténuation |

Un élément de liste de contrôle représentant des atténuations prédéfinies d'une menace. |

dans le coin supérieur droit de l’écran Enterprise Architect .

dans le coin supérieur droit de l’écran Enterprise Architect .